Seguretat informàtica

El concepte de seguretat informàtica és difús i pràcticament inabastable, per la qual cosa ens centrarem en el que podríem anomenar fiabilitat, entesa com a garantia de qualitat de servei d’un sistema informàtic. La fiabilitat es pot veure compromesa de moltes maneres, no només en la mesura que tots els components d’un sistema informàtic tenen vulnerabilitats inherents, sinó també per l’acció d’elements externs al propi sistema (des de catàstrofes naturals, fins a l’acció d’intrusos). Malgrat l’aparent feblesa extrema dels sistemes informàtics, el cert és que l’administrador disposa de molts recursos i eines que l’ajuden a assegurar i mantenir la fiabilitat del sistema, així com a detectar les seves mancances de seguretat. Finalment, en cas que es produeixi un problema de seguretat, existeix una disciplina de creació recent, la informàtica forense, que pot ser determinant per saber, una vegada produït l’incident, què ha passat i qui n’ha estat l’autor.

Conceptes de seguretat informàtica: fiabilitat, confidencialitat, integritat i disponibilitat

Encara que sigui d’una manera intuïtiva, tots entenem que un sistema informàtic es considera segur si es troba lliure de tot risc o dany. Tot i que no resulta gaire senzill formalitzar el concepte de seguretat informàtica, entendrem com a tal la implantació d’un conjunt de mesures tècniques que determinen que els accessos als recursos d’un sistema informàtic siguin duts a terme exclusivament pels elements autoritzats a fer-ho. Atès que és impossible garantir la seguretat o inviolabilitat absoluta d’un sistema informàtic, és preferible fer servir el terme fiabilitat en lloc de l’inabastable concepte de seguretat.

En general, doncs, direm que un sistema informàtic és fiable quan se satisfan les tres propietats següents:

- Confidencialitat: només poden accedir als recursos que integren el sistema els elements autoritzats a fer-ho. Per recursos del sistema no s’entén solament la informació, sinó qualsevol recurs en general: impressores, processador, etc.

- Integritat: els recursos del sistema només poden ser modificats o alterats pels elements autoritzats a fer-ho. La modificació inclou diverses operacions, com ara l’esborrament i la creació, a més de totes les possibles alteracions que es puguin fer sobre un objecte.

- Disponibilitat: els recursos del sistema han de romandre accessibles als elements autoritzats.

Com podem suposar, és difícil trobar un sistema informàtic que maximitzi les tres propietats. Normalment, i segons l’orientació del sistema, se’n prioritzarà alguna. Per exemple, en un sistema que emmagatzemi dades de caràcter policial, l’element que cal prioritzar és la confidencialitat de la informació (és a dir, mantenir el seu caràcter “secret” o confidencial), tot i que també cal tenir molt en compte la preservació (en la mesura que es pugui) de la integritat i la disponibilitat. Observem que no serveix de res garantir la confidencialitat mitjançant algun mètode criptogràfic si permetem que un intrús pugui esborrar fàcilment la informació emmagatzemada en el disc dur del servidor (atac contra la integritat). D’altra banda, és absolutament necessari que les dades contingudes en una base de dades policial puguin ésser disponibles en el decurs d’una actuació policial, per la qual cosa tampoc podem descuidar la propietat de disponibilitat en un sistema d’aquestes característiques.

En general, cal entendre que la seguretat total no és possible i que les polítiques de gestió sempre són un compromís entre el nivell de seguretat que hom pot o vol assumir i el cost econòmic que això implica.

La criptografia és un mètode secret d’escriptura.

Vegeu l’apartat “Seguretat lògica” d’aquesta unitat, per conèixer més sobre la criptografia.

Segons la norma ISO/IEC 27001, estàndard elaborat per la International Organization for Standardization (ISO) i per la International Electrotechnical Comission (IEC), la seguretat informàtica consisteix en la implantació d’un conjunt de mesures tècniques destinades a preservar la confidencialitat, la integritat i la disponibilitat de la informació, abastant altres propietats, com l’autenticitat, la responsabilitat, la fiabilitat i el no repudi (no poder negar la intervenció en una operació o comunicació).

Elements vulnerables: maquinari, programari i dades

Sabem que és necessari protegir el nostre sistema informàtic, la pregunta que ens podem formular és: quins són els elements del sistema que ens cal protegir? A grans trets, és fàcil adonar-se que qualsevol component d’un sistema informàtic ha de pertànyer a un dels grups següents: maquinari, programari i dades.

- Maquinari: són els elements tangibles o físics del nostre sistema. L’ordinador, els perifèrics, els dispositius d’emmagatzemament, els cables…

- Programari: són els elements lògics del sistema. El sistema operatiu, però també els programes, sense els quals el maquinari no seria funcional.

- Dades: estan constituïdes per aquella informació lògica que processen els programes (elements lògics) fent ús del maquinari (elements físics) com, per exemple, una base de dades de clients.

Existeix una altra categoria, els recursos fungibles, és a dir, aquells que s’usen i es gasten, com ara tòners, CD, cintes de còpia de seguretat… Tot i que no formen part, pròpiament parlant, del sistema informàtic, cal tenir present la seva seguretat. Per exemple, cal decidir on s’han d’emmagatzemar (i a quines mesures de seguretat s’han de sotmetre), elements fungibles tan importants com els suports informàtics que contenen les còpies de seguretat.

Ara bé, de tots aquests recursos o actius, quins són els més crítics, és a dir, aquells que necessiten un major grau de protecció? Si bé les inversions en maquinari i programari poden representar despeses milionàries per a una empresa, aquests elements són, al cap i a la fi, normalment substituïbles, a diferència de les dades. Per exemple, què passaria si una gran empresa perdés, sense possibilitat de recuperació, totes les dades relatives als seus treballadors? Com podem comprendre fàcilment, aquesta pèrdua tindria conseqüències catastròfiques per a l’empresa, i per això es diu que els actius més crítics d’un sistema informàtic són les dades. Sortosament, qualsevol organització té, avui en dia, polítiques adequades de generació i de recuperació de còpies de seguretat (backup), que minimitzen l’impacte d’una pèrdua eventual.

Anàlisi de les principals vulnerabilitats d'un sistema informàtic

Extrapolant les definicions anteriors, s’arriba fàcilment a determinar què és una vulnerabilitat. És qualsevol punt feble que pugui posar en perill la seguretat d’un sistema informàtic. Aquesta feblesa s’ha d’entendre com una qüestió interna. Pot ser aprofitada per un atacant per violar la seguretat del sistema informàtic, o simplement pot provocar danys de manera no intencionada (per exemple, un error de programació pot fer que un programari tingui comportaments insospitats).

Una vulnerabilitat és qualsevol punt feble intern que pugui posar en perill la seguretat d’un sistema informàtic. En canvi, les amenaces exploten les vulnerabilitats i, per tant, poden ser considerades com a exteriors al sistema.

En general, segons el seu origen, les vulnerabilitats es poden classificar de la manera següent:

Exemple de vulnerabilitat d'origen físic

Cal evitar que els dispositius d’emmagatzematge que contenen la informació siguin fàcilment accessibles, o qualsevol usuari en podria extreure les dades de manera no autoritzada.

- Vulnerabilitats d’origen físic. Es relacionen amb l’accés físic a les instal·lacions que contenen el sistema informàtic. Si l’organització no manté una bona política d’accés al sistema, provocaria l’aparició d’una vulnerabilitat que podria ser aprofitada per una persona que, sense tenir cap accés autoritzat, en podria extreure dades o provocar danys.

- Vulnerabilitats d’origen natural. El caràcter imprevisible i inevitable dels fenòmens naturals fa que difícilment puguem evitar-ne les conseqüències. Si més no, cal intentar minimitzar el seu impacte i disposar de mitjans per recuperar, en la mesura del possible, l’estat original del sistema informàtic. Aquestes vulnerabilitats són conseqüència de no haver pres les mesures adequades davant de la possibilitat que es produeixin fenòmens meteorològics o catàstrofes naturals. Si, per exemple, l’organització es troba ubicada en un lloc on sovint es pateixen inundacions, és clar que si no s’ha pres cap mesura les pluges poden provocar danys molt importants al sistema informàtic.

- Vulnerabilitats que tenen l’origen en el maquinari. Estan relacionades amb el mal funcionament dels elements físics del sistema, el qual pot tenir diverses causes: mal disseny dels components, desgast, mal ús, errors de fabricació… Com a conseqüència, el sistema informàtic pot deixar de ser operatiu o funcionar de forma inesperada. Un atacant podria aprofitar aquesta vulnerabilitat per malmetre el sistema.

- Vulnerabilitats que tenen l’origen en el programari. Aquestes són les més evidents i conegudes. Es basen en errors de programació o de disseny tant de sistemes operatius com de programes.

- Vulnerabilitats que tenen l’origen en la xarxa. Les xarxes són elements molt vulnerables, ja que estan constituïdes per una suma de maquinaris i programaris interconnectats (que, a més, poden presentar vulnerabilitats físiques i naturals). Els principals problemes que poden sorgir arran de les vulnerabilitats en una xarxa són la intercepció de la informació circulant, així com l’accés no autoritzat a un sistema informàtic (o a diversos) a través de la xarxa. Un element molt condicionant en l’aparició de vulnerabilitats és la tria de la topologia de la xarxa (segons quina es triï serem més sensibles a unes o altres amenaces).

- Vulnerabilitats que tenen l’origen en el factor humà. Sol ser la baula més feble i més incontrolable de totes. Ja sigui per manca de formació, de conscienciació o per mala fe, l’element humà és difícilment controlable. No tenim cap poder de decisió sobre les persones que volen cometre atacs contra sistemes informàtics (robatori d’informació, eliminació de fitxers, destrucció de dispositius físics…), però, en canvi, sí és possible, mitjançant una política adequada de formació i conscienciació, evitar moltes conductes causades per la desinformació que podrien posar en perill la seguretat del sistema informàtic d’una organització (per exemple, una bona política de gestió de contrasenyes d’accés).

Les vulnerabilitats del programari es troben directament relacionades amb l’aparició de les amenaces de programari, les quals es veuran a l’apartat, “Amenaces”, d’aquesta mateixa unitat.

Mals hàbits

Usar contrasenyes fàcils d’esbrinar, tipus “1234”, o deixar-les anotades en una etiqueta adhesiva penjada al monitor de l’ordinador.

Una de les maneres d’explotar les vulnerabilitats d’origen humà és l’anomenada enginyeria social. Consisteix a obtenir informació confidencial manipulant els usuaris legítims.

Exemple d'enginyeria social

Algú que es fa passar per l’administrador del sistema informàtic truca un treballador i li sol·licita, amb qualsevol pretext, la contrasenya d’accés al sistema.

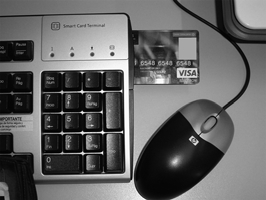

Una de les formes més conegudes d’enginyera social és la pesca electrònica (phishing). Aquest tipus de frau es basa en l’enviament de correus electrònics fraudulents (aparentment enviats des d’un origen fiable) en els quals se sol·liciten dades sobre targetes de crèdit, codis d’accés per operar amb comptes bancaris o altres tipus d’informació personal.

Seguretat física i ambiental

L’adopció de mesures de seguretat externes (físiques i ambientals) és essencial a l’hora de protegir l’actiu més important de qualsevol organització: les dades. Aquestes mesures també ens han de servir per protegir l’element habitualment més car de tot sistema informàtic: el maquinari. Les mesures que es veuran proporcionen protecció davant de fenòmens meteorològics i davant d’incidents amb component humà, com ara robatoris o sabotatges.

Les mesures de seguretat física són uns dels aspectes que més es descuida, però cal anar amb molt de compte, ja que una persona no autoritzada que accedeix al sistema pot causar pèrdues enormes per a l’organització: robatori d’ordinadors, introducció de programari maliciós en el servidor (per exemple, un cavall de Troia o un keylogger), destrucció de dades…

Un enregistrador de teclat o keylogger és un programa o equip que enregistra l’activitat d’un teclat d’una estació de treball.

Cavalls de Troia

Els cavalls de Troia són fragments de codi inserits en el programari que habitualment s’utilitza en el sistema. Aquest codi es manté ocult i duu a terme tasques sense que l’usuari o l’administrador se n’adonin. Camuflats sota l’aparença d’un programari útil o habitual, no solen ocasionar efectes destructius. Generalment, capturen contrasenyes i altres dades confidencials i les envien per correu electrònic a la persona que ha introduït el cavall de Troia dins del sistema atacat.

Ubicació física i condicions ambientals dels equips i servidors

No tots els components d’un sistema informàtic tenen la mateixa rellevància i, per tant, hauran d’estar sotmesos a diferents mesures de seguretat, segons la seva importància i funcionalitat. Per exemple, una estació de treball pot ésser fàcilment reemplaçable i pot no allotjar programari o dades gaire rellevants. No obstant això, podria esdevenir una porta d’entrada a tot el sistema informàtic. En aquest cas, doncs, convé que els accessos físics a l’estació només puguin ésser duts a terme pel personal autoritzat. En canvi, els servidors es troben contínuament en funcionament i són l’eix central del sistema informàtic. Cal, doncs, protegir especialment els seus accessos físics, així com garantir les condicions ambientals en les quals aquests components han de funcionar.

Per tant, sembla lògic que els servidors s’ubiquin en llocs especialment protegits i específicament dissenyats per treballar en unes condiciones ambientals determinades (temperatura, humitat, altitud, interferències electromagnètiques, vibracions…). Aquests espais (normalment sales grans o edificis sencers) reben el nom de centres de processament de dades (CPD) i concentren al seu interior els recursos informàtics necessaris per al processament de les dades d’una organització.

Entre les mesures de control ambiental de què han de disposar els CDP destaquen els sistemes contra incendis i inundacions (extintors, portes ignífugues, drenatges i vies d’evacuació) i els sistemes de control de temperatura (no s’haurien de superar els 30º).

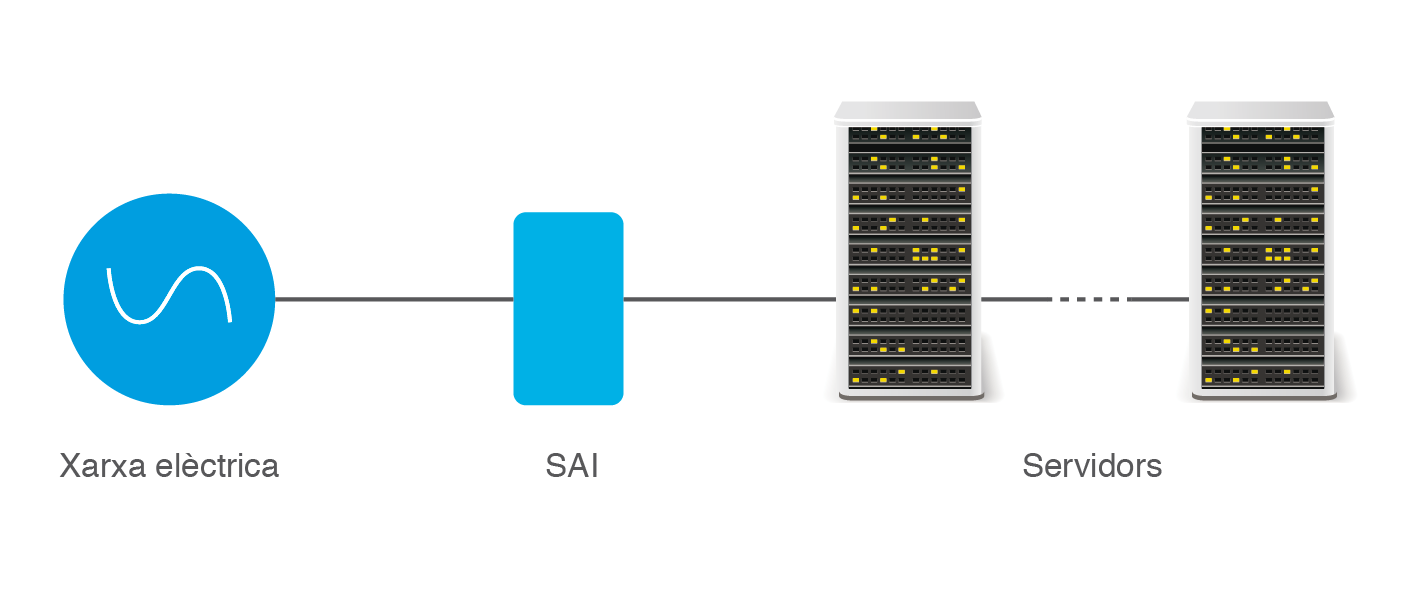

Sistemes d'alimentació ininterrompuda

Els sistemes d’alimentació ininterrompuda són un altre element especialment important en relació al servidor.

El sistema d’alimentació ininterrompuda (SAI) protegeix els servidors de talls de corrent i d’altres problemes relacionats amb la tensió.

La importància d’un bon corrent per als servidors es deu al fet que un tall de corrent no li permetrà aturar-se correctament. Això farà que les memòries intermèdies (cache) es perdin, no s’actualitzin en el disc i quedin fitxers oberts. Així, és possible que quan es torni a posar en marxa el sistema no es pugui engegar correctament i es perdi informació o fitxers. Si algun d’aquests fitxers és una base de dades, les conseqüències poden ser desastroses: s’ha de recuperar de la còpia de seguretat, tenint en compte però, que es perdrà la informació introduïda des que es va fer la còpia fins al moment en què s’ha produït el tall.

Un SAI subministra corrent quan la xarxa elèctrica no en proporciona, de manera que l’ordinador continua funcionant correctament, sense veure’s afectat pel fet que no hi ha subministrament elèctric general. Això permet apagar els sistemes amb seguretat.

Les característiques més rellevants d’un SAI són les següents:

- Potència que cal subministrar. És la potència en watts que pot proporcionar el SAI quan no hi ha corrent d’entrada. Determina el nombre de servidors que s’hi poden connectar.

- Temps de durada de les bateries. Els SAI porten bateries que es carreguen amb el corrent elèctric i són les que després proporcionen electricitat quan falla el corrent general. El nombre de bateries determina el temps que podran subministrar corrent abans d’exhaurir-se.

- Temps de vida de les bateries. Un SAI serveix de ben poc si falla quan hauria de funcionar. Les bateries tenen una vida útil determinada. Després d’aquest temps, no hi ha garanties que funcionin i responguin correctament quan sigui necessari. És el fabricant del SAI qui determina cada quants anys s’han de canviar les bateries.

- Avís al servidor. Actualment, els SAI porten una línia (USB o sèrie) que arriba a l’ordinador. D’aquesta manera, quan entra en funcionament, és capaç d’enviar un senyal al servidor que, amb el programari adient (subministrat amb el SAI), sap que es manté amb l’alimentació elèctrica del SAI. S’estableix un diàleg que informa de l’estat de les bateries del SAI i de la seva durada. Quan falta poc per a esgotar la càrrega de les bateries, el SAI n’informa al servidor i pot procedir a enviar missatges als usuaris i a fer una aturada correcta, ordenada i automàtica de l’ordinador. Els servidors acostumen a estar preparats per arrencar sols, sense intervenció de l’administrador, per la qual cosa quan es restableixi el subministrament elèctric normal, el servidor s’engegarà i tot tornarà a funcionar correctament.

Protecció física dels sistemes informàtics

Les mesures de protecció física abasten el control d’accessos, no només pel que fa a la identificació dels usuaris, sinó també al control físic dels accessos, així com diverses mesures de caire preventiu.

Pel que fa al control físic dels accessos, podem parlar de la utilització de diverses mesures, relativament allunyades del món informàtic, per la qual cosa no se’n farà gaire esment: personal de seguretat, detectors de metalls… Algunes d’aquestes mesures es poden combinar amb la identificació de l’usuari mitjançant mètodes informàtics, els quals sí que ens interessen, per la qual cosa s’explicaran detalladament. No obstant això, abans veurem diverses mesures de prevenció que poden ser d’utilitat a l’hora de configurar la seguretat física de l’edifici:

- Mantenir els servidors i tots els elements centrals del sistema en una zona d’accés físic restringit.

- Mantenir els dispositius d’emmagatzemament en un lloc diferent de la resta del maquinari.

- Dur a terme inventaris o registres de tots els elements del sistema informàtic (útil en casos de robatori).

- Protegir i aïllar el cablatge de la xarxa (tant per a protegir-lo de danys físics com de l’espionatge).

- Instal·lar càmeres de videovigilància (cal tenir present la normativa que en regula la instal·lació).

- Triar una topologia de xarxa adequada a les nostres necessitats.

- Garantir la seguretat del maquinari de xarxa (encaminadors, connectors, concentradors i mòdems).

- Proveir mecanismes d’autenticació als usuaris que volen accedir al sistema.

S’anomena autenticació el mecanisme de verificació de la identitat d’una persona o d’un procés que vol accedir als recursos d’un sistema informàtic.

De mecanismes d’autenticació n’hi ha de molts tipus diferents, des dels més barats i senzills (com, per exemple, un nom d’usuari i una contrasenya) fins als més cars i complexos (com, per exemple, un analitzador de retina). Com sempre, segons els objectius i el pressupost de l’organització, cal triar els que més s’ajustin a les nostres necessitats. També cal tenir en compte que molts d’aquests mecanismes són complementaris i es poden utilitzar alhora.

Mecanismes d'autenticació d'usuaris

Podem classificar els mecanismes d’autenticació d’usuaris de la manera següent:

- Sistemes basats en elements coneguts per l’usuari.

- Sistemes basats en elements que té l’usuari.

- Sistemes basats en targetes intel·ligents i testimonis (tokens) de seguretat.

- Sistemes biomètrics.

1. Sistemes basats en elements coneguts per l’usuari

Els principals mecanismes dins d’aquest tipus d’autenticació són els sistemes basats en contrasenyes. És un dels mètodes que es fan servir més sovint per autenticar els usuaris que volen accedir a un sistema. Òbviament, és el mètode més barat, però també és el més vulnerable, ja que encara que la paraula de pas o contrasenya hauria de ser personal i intransferible, sovint acaba en poder de persones no autoritzades. D’altra banda, encara que les contrasenyes s’emmagatzemin xifrades en un fitxer, és possible desxifrar-les emprant múltiples tècniques.

Xifra

Una xifra o criptosistema és un mètode secret d’escriptura mitjançant el qual un text en clar es transforma en un text xifrat o criptograma, il·legible si no es disposa de la clau de xifratge.

Tot i que l’ús de contrasenyes s’ha de basar en el sentit comú, no és sobrer fer les recomanacions següents:

- Memoritzar-la i no portar-la escrita.

- Canviar-la periòdicament (amb caràcter mensual, per exemple).

- No usar la mateixa contrasenya en comptes diferents.

- No llençar documents amb contrasenyes a la paperera.

- Evitar utilitzar paraules de diccionari. Hi ha tècniques de descobriment de contrasenyes basades en la comparació amb diccionaris sencers de paraules, per idiomes, de temes concrets com esports… Aquestes tècniques reben el nom d’atacs de diccionari.

- Evitar utilitzar dades que puguin ésser conegudes per altres persones (per exemple, nom i cognom de l’usuari, repetir el mateix nom que l’identificador, el DNI, la data de naixement, el número de mòbil…).

- Fer servir contrasenyes d’un mínim de vuit caràcters.

- Evitar la reutilització de contrasenyes antigues.

- No utilitzar contrasenyes exclusivament numèriques.

- Afavorir l’aparició de caràcters especials (!, *, ?…).

- No enviar contrasenyes per SMS o correu ni dir-les per telèfon.

- No utilitzar seqüències de teclat del tipus “qwerty” o “1234” (són seqüències que s’assagen en els atacs de diccionari).

- Fer servir sistemes mnemotècnics per recordar les contrasenyes (per exemple, “Cada dia al matí canta el gall quiquiriquic” donaria lloc a la contrasenya “CDAMCEGC”).

Molts usuaris poc curosos apunten les contrasenyes en notes adhesives penjades al monitor de l’ordinador.

Molts sistemes informàtics forcen els usuaris a escollir contrasenyes amb un cert nivell de robustesa: obliguen a canviar la contrasenya cada cert temps, que tingui un cert nombre de caràcters, només ofereixen un cert nombre d’intents…

2. Sistemes basats en elements que té l’usuari

En aquest cas, l’autenticació no es fa d’acord amb el que un usuari recorda o coneix, sinó a partir d’un dispositiu que porta al damunt (el qual també pot requerir la introducció d’una contrasenya o d’un PIN), o bé a partir de les pròpies característiques físiques de l’usuari (sistemes biomètrics).

PIN

El PIN (Personal Identification Number) és una contrasenya numèrica, sovint formada per quatre xifres, com, per exemple, el codi numèric que ens demana el caixer automàtic.

a) Sistemes basats en targetes intel·ligents i testimonis (tokens) de seguretat

Una targeta intel·ligent (smartcard) és similar a una targeta de crèdit, però a diferència d’aquesta, les targetes intel·ligents compten amb un microprocessador (i memòria) que les dota de les capacitats següents:

- Capacitat per fer càlculs criptogràfics sobre la informació que emmagatzemen.

- Emmagatzematge xifrat de la informació.

- Protecció física i lògica (mitjançant una clau d’accés) a la informació emmagatzemada.

- Capacitat per emmagatzemar claus de signatura digital i xifratge.

Per comprendre millor els conceptes de criptografia i signatura digital, vegeu l’apartat “Seguretat lògica”, d’aquesta mateixa unitat.

És un mètode d’autenticació que cada vegada fan servir més les organitzacions, tot i el cost d’adaptació de la infraestructura als dispositius que permeten la lectura de les targetes. Un exemple de targeta intel·ligent és el DNI (document nacional d’identitat) electrònic espanyol, també anomenat DNIe.

-

- Dispositiu de lectura de targetes intel·ligents incorporat en un teclat d'ordinador.

A més, les targetes intel·ligents poden ser de contacte (és a dir que han de ser inserides en la ranura d’un lector perquè puguin ser llegides) o sense contacte. Aquest segon tipus de targetes s’empra amb èxit en diversos països com a sistema de pagament en el transport públic.

Un altre mecanisme d’autenticació, força popular en el sector empresarial, és l’anomenat testimoni de seguretat (security token). Solen ser dispositius físics de mida reduïda (alguns inclouen un teclat per introduir una clau numèrica o PIN), similars a un clauer, que calculen contrasenyes d’un únic ús (canvien a cada sessió o cada cert temps). També poden emmagatzemar claus criptogràfiques com, per exemple, la signatura digital o mesures biomètriques.

RFID

RFID (Radio Frequency Identificationo identificació per radiofreqüència) és un sistema d’emmagatzematge i de recuperació de dades remot que usen uns dispositius anomenats etiquetes RFID. Aquests dispositius es poden col·locar, per exemple, a la roba d’una persona (o en qualsevol altre objecte) amb finalitats d’autenticació.

b) Sistemes biomètrics

Els sistemes biomètrics es basen en les característiques físiques de l’usuari que s’ha d’autenticar (o en patrons característics que puguin ser reconeguts, com per exemple, la signatura manual). Com a avantatge principal, l’usuari no ha de recordar cap contrasenya ni cal que porti cap testimoni o targeta al damunt. Solen ser més cars que els mètodes anteriors. Per això encara no es fan servir gaire, tot i que alguns d’aquests mètodes ofereixen un alt nivell de fiabilitat a un preu raonable (per exemple, el reconeixement dactilar). Entre les característiques que es poden utilitzar per identificar un usuari mitjançant mesures biomètriques destaquem les següents:

Mesures biomètriques

Les mesures biomètriques són dades personals i caldrà que s’emmagatzemin segons determina la Llei Orgànica de protecció de dades personals (LOPDP).

- Veu

- Escriptura i signatura

- Empremtes dactilars

- Patrons de la retina o de l’iris

- Geometria de la mà

- Estructura facial (2D i 3D)

- Traçat de les venes

Els sistemes biomètrics es componen de dos mòduls no interconnectats:

-

- Lector d'empremtes dactilars incorporat en un ordinador portàtil.

- Mòdul d’inscripció. A partir de les dades proporcionades pels sensors, s’extreuen els trets característics de la mesura biomètrica de l’usuari (per exemple, una empremta dactilar) i s’emmagatzemen en una base de dades. L’usuari només haurà de fer aquesta operació una vegada.

- Mòdul d’identificació. Quan l’usuari es vol autenticar, els sensors extreuen els trets característics de l’usuari i es compara el patró obtingut amb les dades emmagatzemades pel mòdul d’inscripció. Si el patró obtingut coincideix amb l’emmagatzemat, l’usuari és identificat positivament.

Un dels problemes més importants dels sistemes biomètrics és la generació de falsos positius, és a dir, persones que tot i no estar autoritzades pel sistema, són identificades positivament i, per tant, són autoritzades a entrar en el sistema. Aquest és, òbviament, un problema greu. Per solucionar-ho, es pot incrementar la sensibilitat del sistema biomètric, però aleshores també es produirà un increment dels falsos negatius, és a dir, de les persones que tot i estar autoritzades, no són identificades correctament i no poden entrar al sistema. En termes generals, no és possible minimitzar els falsos positius sense incrementar els falsos negatius, de manera que cal arribar a una solució de compromís a l’hora d’ajustar la sensibilitat del sistema biomètric.

Una altra qüestió important pel que fa a l’ús de les mesures biomètriques és el possible rebuig social que puguin patir: per exemple, les persones poden ser reticents a enregistrar el seu ull en un control d’accessos, no només pel fet en si mateix, sinó també per la incertesa de l’ús que podria tenir la recollida de dades tan sensibles com aquestes.

Seguretat lògica

En contraposició a la seguretat física (externa), la seguretat lògica fa referència a totes aquelles mesures tècniques i administratives, i, per tant, de caire intern, que hom pot adoptar amb l’objectiu de mantenir la fiabilitat del sistema informàtic.

Criptografia i funcions hash

Per aconseguir que la informació només sigui accessible als usuaris autoritzats i evitar que la informació en clar (és a dir, sense xifrar) que circula per una xarxa pugui ser interceptada per un espia, es poden usar els anomenats mètodes criptogràfics.

Amb la criptografia es pretenen evitar els atacs contra la confidencialitat.

Una xifra o criptosistema és un mètode secret d’escriptura que permet la transformació d’un text en clar en un text xifrat o criptograma. Aquest procés de transformació s’anomena xifratge, i el procés invers, és a dir, la transformació del text xifrat en text en clar, desxifratge. Tant el xifratge com el desxifratge són controlats per una o més claus criptogràfiques.

S’anomena criptografia a la ciència i l’estudi de l’escriptura secreta. Juntament amb la criptoanàlisi (tècnica que té com a objectiu esbrinar la clau d’un criptograma a partir del text en clar i del text xifrat) formen el que es coneix amb el nom de criptologia.

Podeu trobar un exemple excel·lent i divertit de criptoanàlisi en el relat “L’escarabat d’or” d’Edgar Allan Poe.

Per protegir la confidencialitat de les dades (emmagatzemades o que circulen per la xarxa) es poden fer servir criptosistemes de clau privada (simètrics) o de clau pública (asimètrics).

Criptosistemes de clau privada o simètrics

Els criptosistemes de clau privada o compartida (o simètrics) són aquells en els quals emissor i receptor comparteixen una única clau. És a dir, el receptor podrà desxifrar el missatge rebut només si coneix la clau amb la qual l’emissor ha xifrat el missatge.

Notem que aquests criptosistemes permeten enviar missatges confidencials (per exemple, un correu electrònic) entre un emissor i un receptor, el qual només podrà desxifrar el missatge si coneix la clau amb què ha estat xifrat, però a més, també permeten que un únic usuari emmagatzemi, de forma xifrada, informació en un disc dur, de manera que aquesta només pugui ser recuperada (desxifrada) emprant la clau amb què va ser xifrada.

Un exemple molt entenedor és el xifratge de substitució basat en la taula.

| A | B | C | D | E | |

|---|---|---|---|---|---|

| A | A | B | C | D | E |

| B | F | G | H | I | J |

| C | K | L | M | N | O |

| D | P | Q | R | S | T |

| E | U | V | X | Y | Z |

Les lletres de l’alfabet es disposen dins de la taula, de manera que cada caràcter del text que es vulgui xifrar se substituirà pel parell (fila i columna) de la lletra en qüestió. Per exemple, la paraula AVUI quedaria codificada com AAEBEABD (és a dir, AA-EB-EA-BD). Naturalment, si emissor i receptor comparteixen aquesta taula, els serà molt senzill xifrar i desxifrar missatges. A la pràctica, els criptosistemes reals són molt més complexos i no és gens senzill desxifrar-los, ni tan sols amb l’ajut dels ordinadors més potents.

L’algorisme més representatiu dels criptosistemes de clau privada és el Data Encryption Standard (DES), que data de l’any 1977. Actualment es troba en desús, ja que no és segur. En lloc del DES s’utilitza una variant anomenada Triple DES, o altres algorismes com, per exemple, IDEA, CAST o Blowfish. No obstant això, l’estàndard actual (des de l’any 2002), adoptat com a tal pel Govern dels Estats Units, és l’anomenat Advanced Encryption Standard (AES), representat per l’algorisme Rijndael.

Criptosistemes de clau pública

A diferència dels criptosistemes de clau privada, molt intuïtius però amb força desavantatges, els de clau pública són conceptualment molt enginyosos, elegants i aporten més funcionalitats que els asimètrics. No obstant això, són força lents comparats amb els simètrics, i moltes vegades no s’utilitzen per xifrar, sinó per intercanviar claus criptogràfiques en els protocols de comunicacions. La criptografia de clau pública va ser introduïda per Diffie i Hellman l’any 1976.

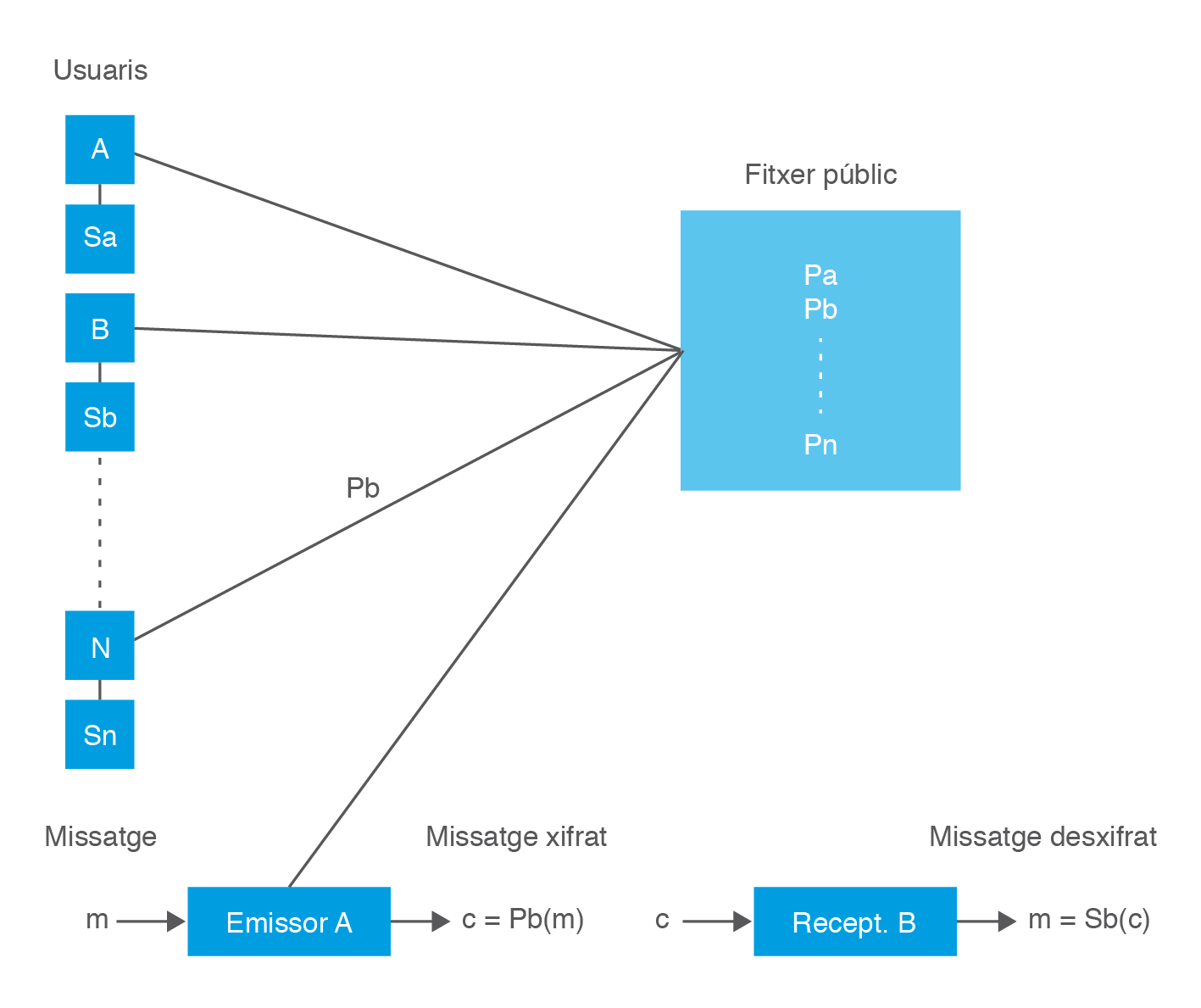

Els criptosistemes de clau pública (o asimètrics) són un tipus de criptosistemes en què cada usuari u té associada una parella de claus <Pu, Su>. La clau pública, Pu, és accessible per tots els usuaris de la xarxa i apareix en un directori públic, mentre que la clau privada, Su, tan sols és coneguda per l’usuari u (és a dir, l’usuari propietari del parell de claus).

Criptosistemes de clau pública

Donada qualsevol clau del parell <Pu, Su>, no és possible esbrinar-ne una a partir de l’altra. És a dir, a partir del coneixement de la clau pública (visible per tothom), Pu, no és possible obtenir la clau privada

Quan un usuari A vol enviar un missatge a un usuari B, xifra el missatge fent servir la clau pública de B (recordeu que aquesta clau és coneguda per tots els usuaris del criptosistema). Quan el receptor rebi el missatge, únicament el podrà desxifrar ell mateix, utilitzant la seva pròpia clau privada (la qual es troba exclusivament en el seu poder, convenientment protegida). Podeu veure descrit aquest mecanisme en la figura.

A: usuari A

Sa: clau secreta de l’usuari A.

Sb: clau secreta de l’usuari B.

Pa: clau pública de l’usuari A.

Pb: clau pública de l’usuari B.

m: missatge a enviar

Pb(m): el resultat d’aplicar el xifratge al missatge m, usant la clau pública de l’usuari B. S’obté un nou missatge c, xifrat, que necessita de la clau secreta de B per a poder ser llegit.

Sb©: el resultat d’aplicar el desxifratge al missatge c, usant la clau privada de l’usuari B. S’obté el missatge original, m. Ara ja pot ser llegit.

A més, l’usuari A podrà signar el seu missatge mitjançant la seva clau privada (només coneguda per ell), que acredita la seva identitat davant de l’usuari receptor del missatge. En el procés de verificació, el receptor (l’usuari B) emprarà la clau pública de l’usuari A, coneguda per tots els usuaris del criptosistema.

El criptosistema de clau pública més conegut és l’anomenat RSA, però n’hi ha d’altres com, per exemple, el Digital Signature Algorithm (DSA).

El criptosistema RSA va ser ideat per Rivest, Shamir i Adlerman l’any 1978.

Un avantatge molt important del criptosistema de clau pública és que permet la incorporació d’una signatura digital. Cada usuari podrà signar digitalment el seu missatge amb la seva clau privada i aquesta signatura podrà ser verificada més tard, de manera que l’usuari que l’ha originat no pugui negar que s’ha produït (propietat de no-repudi).

DSS

El Digital Signature Standard (DSS) és un sistema de signatura digital adoptat com a estàndard pel National Institute of Standards and Technology (NIST). Utilitza l’algorisme DSA.

Certificat digital

A l’hora d’utilitzar la clau pública d’un usuari, com podem saber que és autèntica? Per resoldre aquest problema es requereix la participació d’una tercera part (anomenada autoritat de certificació) que confirmi l’autenticitat de la clau pública d’un usuari amb l’expedició d’un certificat digital. Aquest document, signat digitalment per un prestador de serveis de certificació, vincula unívocament unes dades de verificació de signatura al titular, que en confirma la identitat en qualsevol transacció telemàtica que es pugui fer.

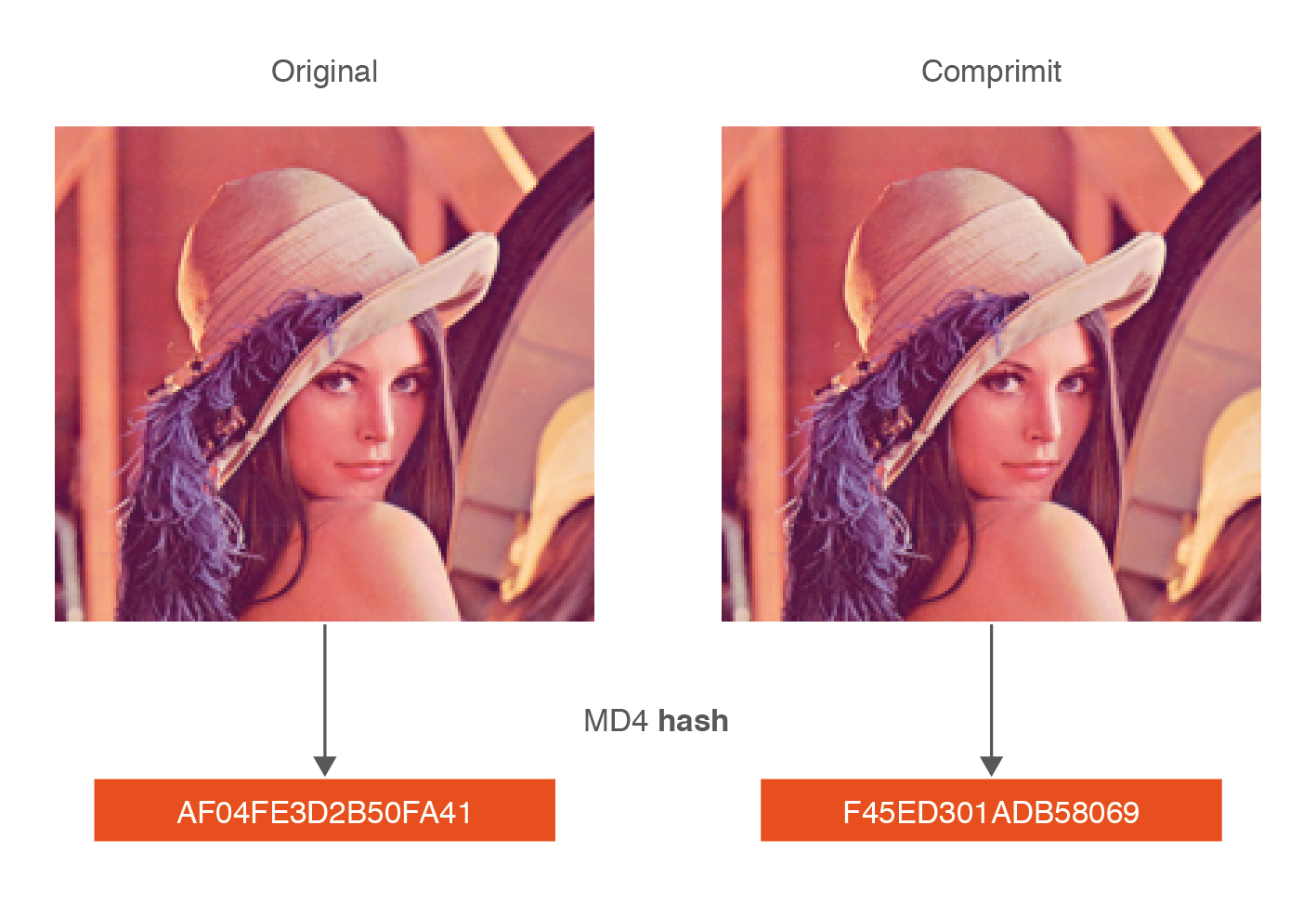

Les funcions hash o funcions resum

Una funció hash o funció resum és una funció matemàtica que fa correspondre una representació de mida fixa a un missatge m de mida variable. Aquesta representació té de 128 a 512 bits (segons la funció que s’empri) i s’anomena valor resum del missatge.

Per exemple, el que es pot veure a continuació és el resultat d’aplicar una funció resum a un fitxer anomenat Hola.txt:

Hola.txt 89736DF30DC47A7D5AC22662DC3B5E9C

El valor hash identifica, pràcticament de manera unívoca, un fitxer qualsevol. Podríem dir, doncs, que exerceix de codi ADN de fitxers. No obstant això, cal fer una matisació important: existeix una probabilitat, encara que molt petita, que dos fitxers diferents tinguin el mateix valor hash (col·lisió). A la pràctica, les col·lisions observades pels matemàtics s’han produït, no pas de manera accidental, sinó que s’han cercat de manera expressa.

Els algorismes MD5 (Message Digest, desenvolupat per Ron Rivest i amb resums de 128 bits, qüestionat des de l’any 2004) i SHA-1 (Secure Hash Algorithm, desenvolupat per la NSA (National Security Agency) agència de seguretat nord-americana i amb resums de 160 bits) són els que més es fan servir per implementar les funcions resum. Malgrat el problema de les col·lisions i certes vulnerabilitats que pateix la funció MD5, és ràpida i encara útil a efectes de verificació.

Una característica molt important de les funcions hash és que qualsevol canvi que es produeixi sobre el fitxer comporta un canvi total i impredictible del valor hash. Així, doncs, n’hi ha prou canviant un únic píxel d’una fotografia perquè el valor hash canviï completament. Per tant, si, per exemple, obrim qualsevol fotografia amb el programa Paint del sistema operatiu Windows i el sobreescrivim amb el mateix programa, el seu valor hash es veurà completament alterat a causa de les dades que el programa afegeix a la fotografia en el moment de sobreescriure-la. Qualsevol alteració en un fitxer comporta el canvi radical del valor hash. Això vol dir que continguts idèntics poden estar representats per valors hash diferents. En l’exemple següent (figura) podem observar el càlcul del valor hash (MD4) d’una fotografia i de la seva equivalent comprimida (la compressió, com qualsevol canvi, també provoca una variació del valor hash).

Llistes de control d'accés

La confidencialitat vetlla perquè només les persones autoritzades accedeixin als recursos. Això es fa usant llistes de control d’accés.

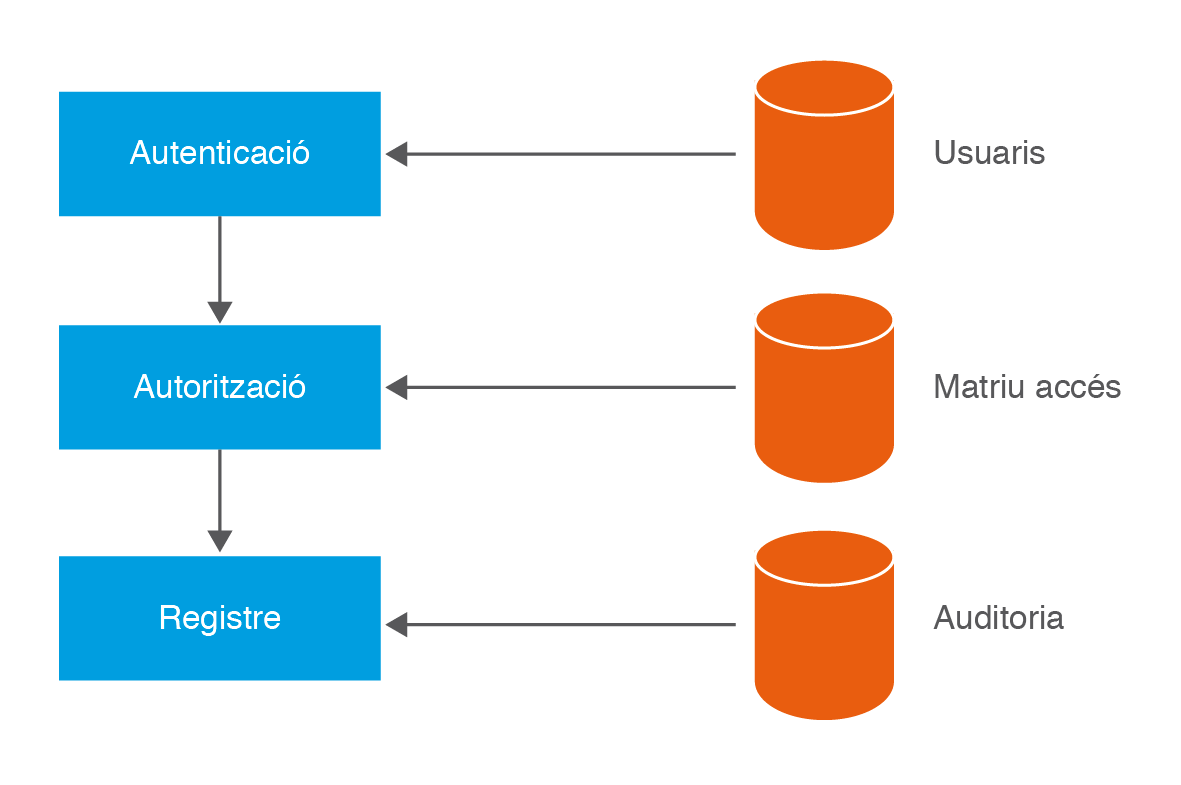

Control d'accés

Una de les qüestions fonamentals en el disseny de l’entorn de l’usuari és aconseguir que aquest accedeixi únicament a allò que necessiti. Aquesta regla s’anomena principi de privilegi mínim. Quan un usuari necessita accedir a un recurs del sistema informàtic, primer de tot s’identifica (s’autentica). Una vegada s’ha identificat, el sistema controla (autoritza) l’accés als recursos del sistema informàtic tot registrant (auditant) com s’utilitza cada recurs. En la figura es pot veure de manera gràfica.

Principi de privilegi mínim

Consisteix a atorgar a l’usuari el conjunt de privilegis més restrictiu (l’autorització més baixa) necessari perquè pugui dur a terme la seva tasca.

- Autenticació: mecanisme de verificació de la identitat d’una persona o d’un procés que vol accedir als recursos d’un sistema informàtic. Habitualment es fa mitjançant nom de l’usuari i contrasenya o testimoni (token) del procés.

- Autorització: procés mitjançant el qual el sistema autoritza a l’usuari identificat a accedir als recursos d’un sistema informàtic. L’autorització determina quin accés es permet a cada entitat. L’autenticació és el procés de verificar la identitat d’una persona, mentre que l’autorització és el procés de verificació, que una persona determinada té l’autoritat per realitzar certa operació. L’autenticació, per tant, ha de precedir l’autorització.

- Registre: informació de registre (log) de l’ús que l’usuari fa dels recursos del sistema informàtic.

El control d’accés, per tant, determina quins privilegis té un usuari dins del sistema informàtic i a quins recursos té accés.

Matriu de control d’accés

Els recursos als quals té accés una entitat es determinen mitjançant la matriu de control d’accés o matriu d’accés. És un model formal de seguretat computacional (usat en sistemes informàtics) que inventaria els drets de cada subjecte respecte als objectes del sistema. Els objectes són entitats que contenen informació, poden ser físics o abstractes. Els subjectes accedeixen als objectes, i poden ser usuaris, processos, programes o altres entitats.

Els drets d’accés més comuns són l’accés de lectura (L), l’accés d’escriptura (E) i l’accés d’execució (X).

| Objecte Domini | Fitxer | Directori |

|---|---|---|

| D1 | Lectura | Lectura Escriptura Execució |

| D2 | Execució | Lectura Escriptura |

| D3 | Execució | Lectura |

Les files de la matriu representen dominis (o subjectes) i les columnes representen objectes. Les entrades de la matriu consisteixen en una sèrie de drets d’accés. Per exemple, l’entrada corresponent al domini D2 sobre un directori de la taula defineix el conjunt d’operacions que un procés, executant-se en el domini D2, pot invocar sobre un objecte O situat dins del directori.

Llista de control d’accés (ACL)

Els sistemes informàtics no acostumen a guardar la matriu, ja que pot ser molt gran. Gran part dels dominis no tenen cap accés a la majoria dels objectes, de manera que l’emmagatzematge d’una matriu enorme gairebé buida seria un malbaratament d’espai de disc. El que es fa és associar a cada objecte una llista (ordenada) amb tots els dominis que poden tenir-hi accés i la forma de fer-ho. Aquesta llista s’anomena llista de control d’accés (ACL).

Polítiques d'emmagatzematge

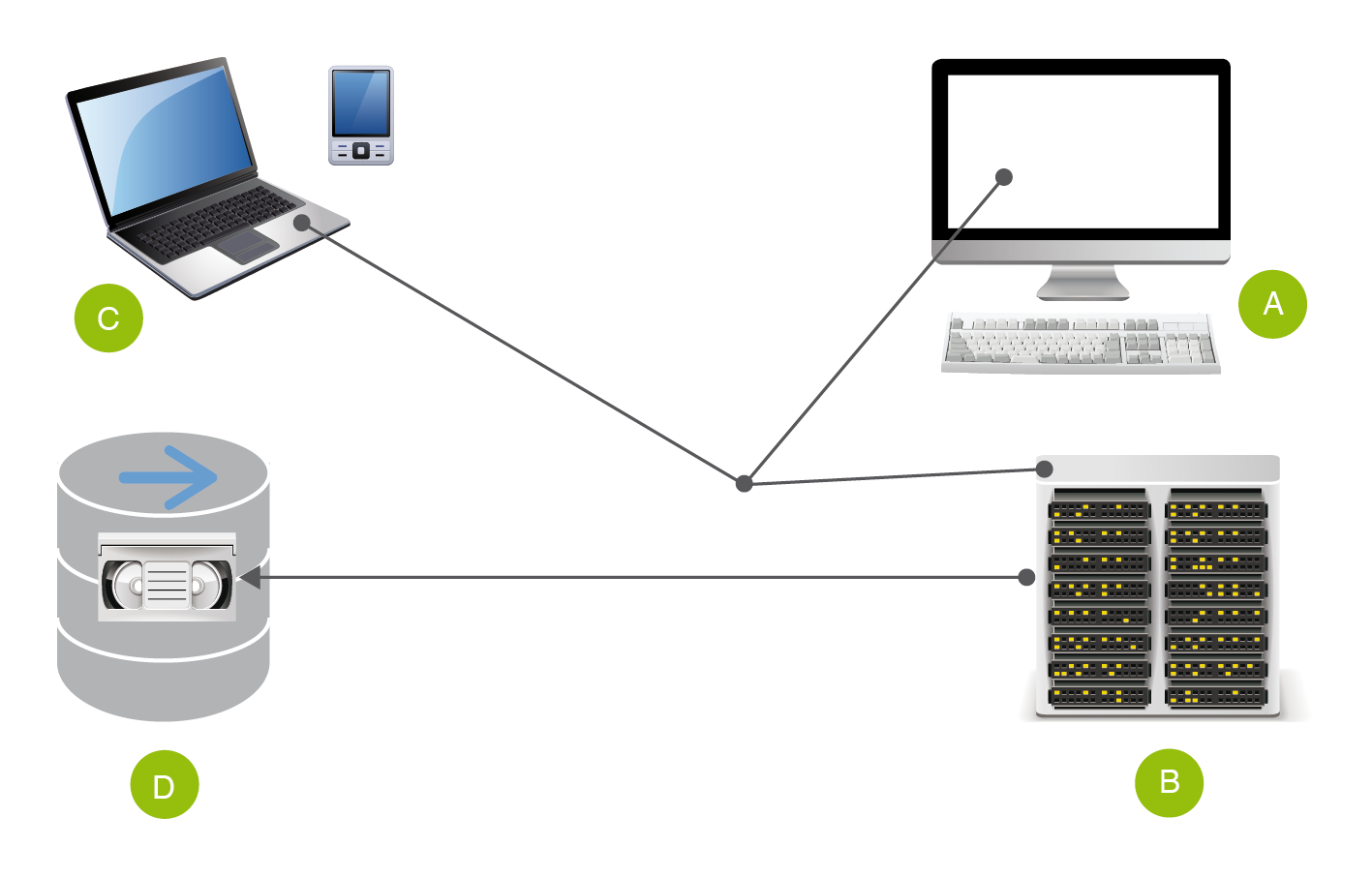

Per poder mantenir d’una manera segura i eficaç els sistemes d’emmagatzematge és important especificar quines són les polítiques que tots els usuaris han de seguir per evitar que augmenti l’ús de la capacitat d’emmagatzematge de manera desordenada, amb la consegüent manca de control o pèrdua d’informació. Així, tal i com es pot veure a la figura, existeixen quatre polítiques bàsiques d’emmagatzematge, depenent d’on siguin les dades.

(A) Polítiques d’emmagatzematge local en els equips de treball.

(B) Política d’emmagatzematge a la xarxa corporativa.

(C) Política sobre l’ús de dispositius externs.

(D) Política de còpies de seguretat.

Polítiques d'emmagatzematge local en els equips de treball

S’estableixen unes normes d’emmagatzematge per als equips de treball de l’empresa (equips de sobretaula, equips portàtils, telèfons i altres dispositius) que els usuaris han de complir. Aquesta política inclou almenys els aspectes següents:

- Quin tipus d’informació es pot emmagatzemar en els equips locals.

- Quant de temps ha de romandre aquesta informació en els equips.

- Permanència de la informació en la xarxa local un cop transmesa als servidors corporatius.

- Ubicació dins de l’arbre de directoris de l’equip.

- Utilització de sistemes de xifratge d’informació en els documents empresarials.

- Normativa d’emmagatzematge de documents personals, fitxers de música, fotografies…, i en concret relativa a fitxers protegits per drets d’autor.

Política d'emmagatzematge a la xarxa corporativa

A la xarxa corporativa és necessari distingir entre la informació de l’empresa que han d’utilitzar tots els usuaris i la informació dels treballadors emmagatzemada en aquesta xarxa:

- Els servidors d’emmagatzematge disponibles a la xarxa corporativa estan configurats per poder emmagatzemar i compartir la informació de l’empresa que ha de ser utilitzada pels treballadors. Els controls d’accés són definits per la direcció i el responsable de sistemes, amb l’objectiu de destriar qui pot accedir i on, mentre que el contingut de la informació emmagatzemada es determina mitjançant una política d’ús específica que ha de cobrir almenys els aspectes següents:

- Tipus d’informació emmagatzemada, moment de l’emmagatzematge i ubicació dins dels directoris del sistema.

- Persones encarregades de l’actualització d’aquesta informació en cas de modificació.

- Els treballadors poden disposar de bústies o carpetes personals dins de la xarxa corporativa. En aquestes carpetes s’emmagatzema informació que, si bé té relació amb el seu treball, no és necessàriament compartida per altres membres de l’equip. Per controlar aquesta informació s’han d’especificar polítiques que determinin els mateixos aspectes que en el cas de l’emmagatzematge local.

Política sobre l'ús de dispositius externs

Especialment important són les normes relatives a l’ús d’equips externs que, connectats als equips de treball, permeten l’emmagatzematge extra d’informació per tal de transportar-la a una altra ubicació o simplement de disposar d’una còpia de seguretat personal. Aquesta política inclou almenys els aspectes següents:

- Si està permès o no l’ús d’aquests dispositius.

- En cas afirmatiu, quin tipus d’informació no es permet emmagatzemar en cap cas, com, per exemple, dades personals de clients.

- Quins mètodes d’esborrat s’han de fer servir quan aquesta informació ja no es necessita.

Política de còpies de seguretat

Una còpia de seguretat, també coneguda com a backup, és un duplicat de fitxers o aplicacions contingudes en un ordinador que es realitza per recuperar les dades en el cas que el sistema d’informació pateixi danys o pèrdues accidentals de les dades emmagatzemades. Tot pla de contingència d’una empresa ha de comptar amb una planificació adequada de les còpies de seguretat que es realitzen, ja que la pèrdua de dades pot posar en perill la continuïtat del negoci.

Alguns dels requisits que ha de complir la planificació de còpies de seguretat són:

- Identificar les dades que han de ser preservades. Són aquelles la pèrdua de les quals afectaria la continuïtat del negoci.

- Establir la freqüència amb què es faran les còpies. Aquesta freqüència influeix en la quantitat d’informació que es pot perdre pel que fa a la font original. Aquest paràmetre és molt important i requereix una anàlisi exhaustiva.

- Per exemple, si es realitza una còpia cada nit i el suport s’espatlla a les dotze del migdia tota la informació generada des de la nit anterior fins a les dotze no serà a la còpia de seguretat.

- Disposar el magatzem físic per a les còpies. Aquest magatzem es determina en funció de la seguretat que requereix la informació. Pot ser un magatzem situat al mateix edifici o en un edifici extern. Per exemple, si es produeix un incendi a l’edifici de l’empresa, la informació emmagatzemada en un magatzem remot segueix estant disponible.

- Cercar la probabilitat d’error mínima. Assegurar-se que les dades són copiades íntegrament de l’original i en uns suports fiables i en bon estat. No s’han d’utilitzar suports que estiguin al final de la seva vida útil per evitar que fallin quan s’intenti recuperar la informació.

- Controlar els suports que contenen les còpies. Guardar-los en un lloc segur i només permetre’n l’accés a les persones autoritzades.

- Planificar la restauració de les còpies:

- Formar els tècnics encarregats de realitzar-les.

- Disposar de suports per restaurar la còpia diferents dels de producció.

- Establir els mitjans per disposar d’aquesta còpia en el menor temps possible.

- Provar el sistema exhaustivament per comprovar la seva correcta planificació i l’eficàcia dels mitjans disposats.

- Definir la vigència de les còpies establint un període en què aquesta còpia deixa de tenir validesa i s’ha de substituir per una informació més actualitzada.

- Controlar l’obsolescència dels dispositius d’emmagatzematge. Per al cas d’aquelles còpies que emmagatzemen informació històrica de l’organització, per exemple projectes ja tancats, s’ha de tenir en compte el tipus de dispositiu en el qual s’ha realitzat la còpia, per evitar que en el moment que es requereixi la restauració de aquesta informació ja no existeixin lectors adequats per al dispositiu.

- Quan es rebutgin els suports d’emmagatzematge perquè hagin arribat al límit de vida útil fixat en la política de còpies de seguretat, és important realitzar un procés d’esborrat assegurança o destrucció per assegurar que la informació que conté no podrà ser recuperada posteriorment.

Còpies de seguretat i imatges de suport

Una bona política de còpies de seguretat és clau per tenir segura la informació de l’organització. Alguns motius per fer còpies de seguretat són els següents:

- Protegir la informació contra una fallada del sistema o algun desastre natural.

- Protegir la informació dels usuaris (els fitxers) contra esborraments accidentals.

- Protegir la informació dels usuaris i de l’organització contra atacs per part de tercers.

- Duplicar la informació dels usuaris per a casos d’ús incorrecte que la deixin inconsistent o la modifiquin incorrectament.

- Possibilitar el traspàs de la informació quan s’actualitza o es reinstal·la el sistema.

Tipus de còpies de seguretat

Depenent de la quantitat de fitxers que es guardin, podem distingir els tipus de còpia de seguretat següents:

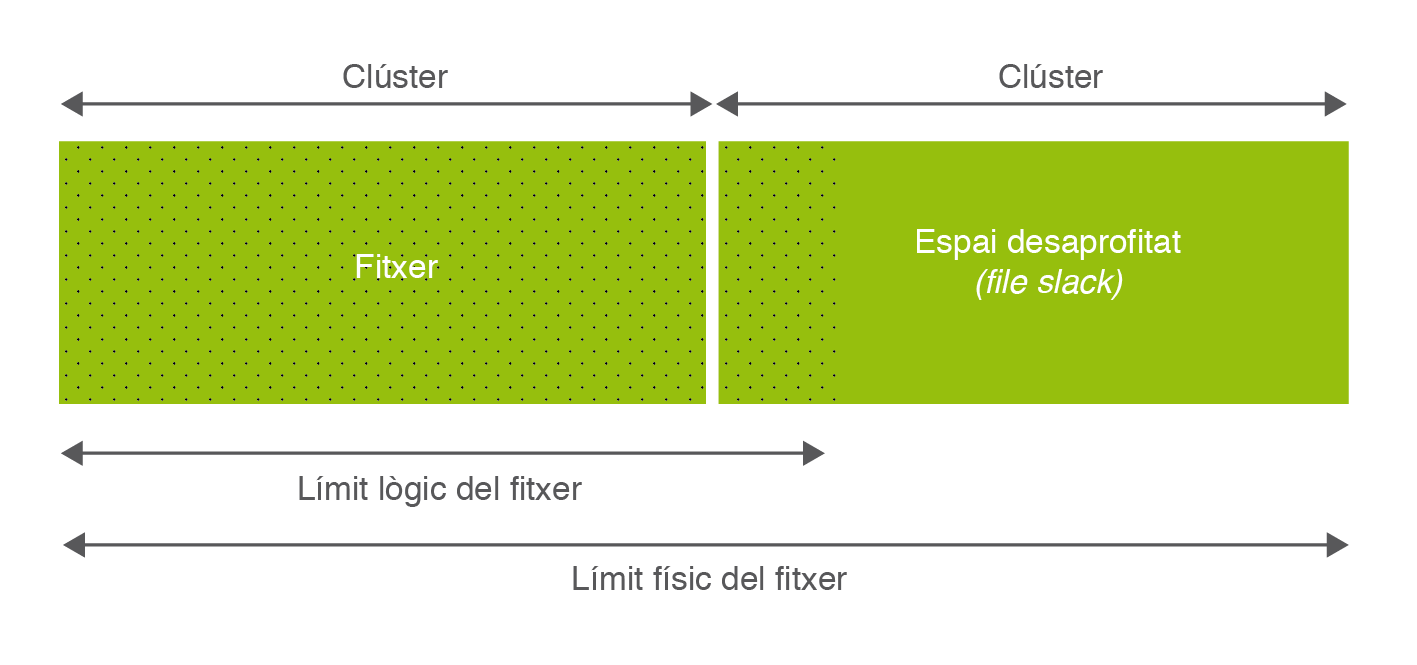

- Còpia de seguretat completa: també es coneix amb el nom de còpia de seguretat total o còpia ‘full dump’. Es fa una còpia de tota la partició del disc en cinta (generalment es fa així, tot i que no és l’únic suport possible). Sovint, la còpia es fa atenent a l’estructura del dispositiu i sense tenir en compte el sistema de fitxers, ja que només cal conèixer la taula de particions del disc i en quina part hi ha la partició per duplicar-la en un dispositiu de cinta. En aquests casos, la restauració no pot ser selectiva: s’ha de restaurar tota la partició i no es pot seleccionar només un fitxer. Es pot fer també una còpia de seguretat completa del sistema de fitxers, la qual sí que és pot restaurar selectivament.

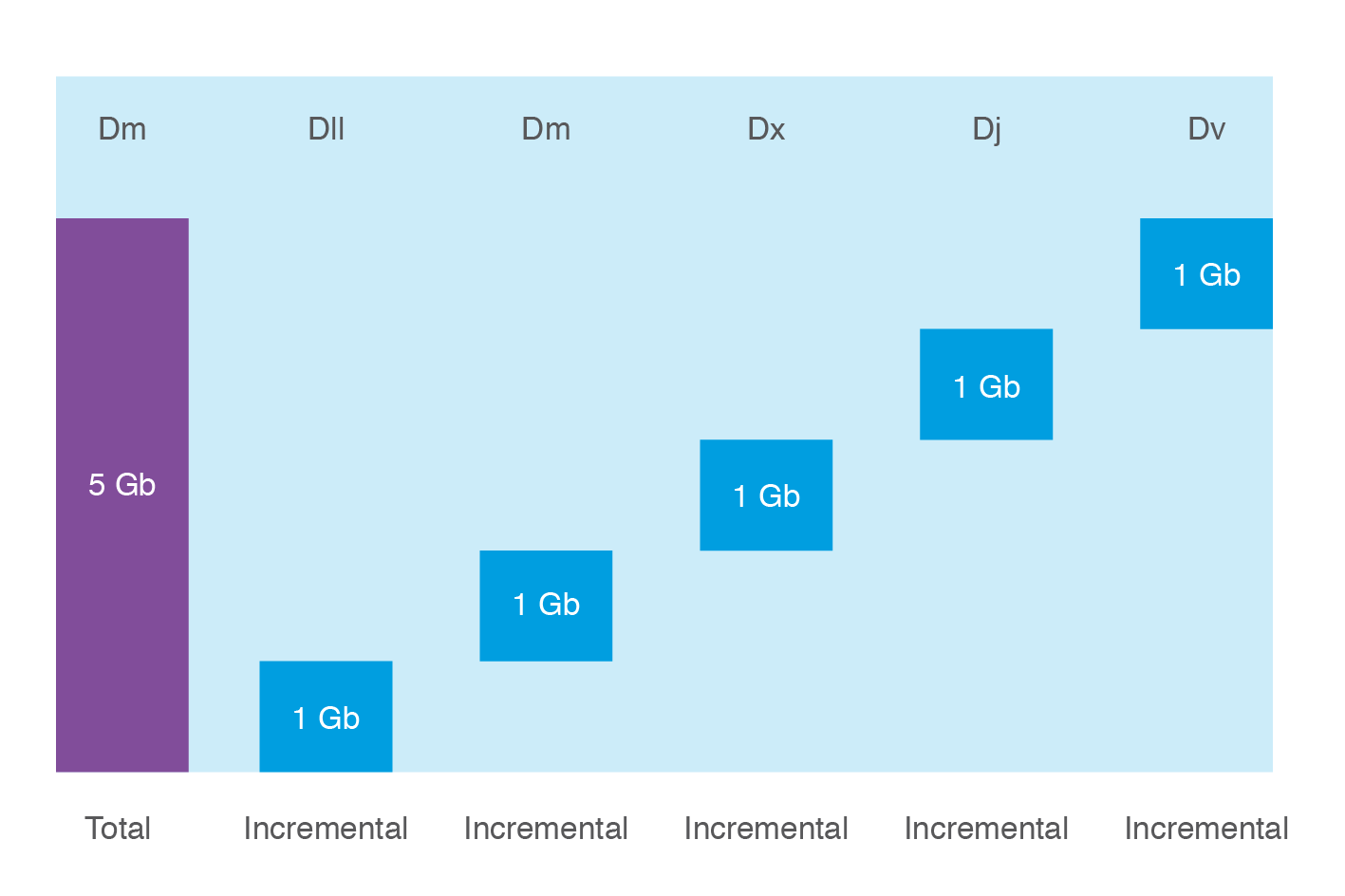

- Còpia de seguretat incremental: en aquest cas es guarden només els fitxers que s’han modificat des de l’ultima còpia de seguretat que s’ha fet. Les còpies de seguretat incrementals s’utilitzen conjuntament amb les còpies de seguretat completes en el que s’anomenen polítiques de còpies de seguretat.

- Còpia de seguretat selectiva: també és possible fer una còpia de només uns fitxers determinats. Normalment això es duu a terme amb fitxers de comandes.

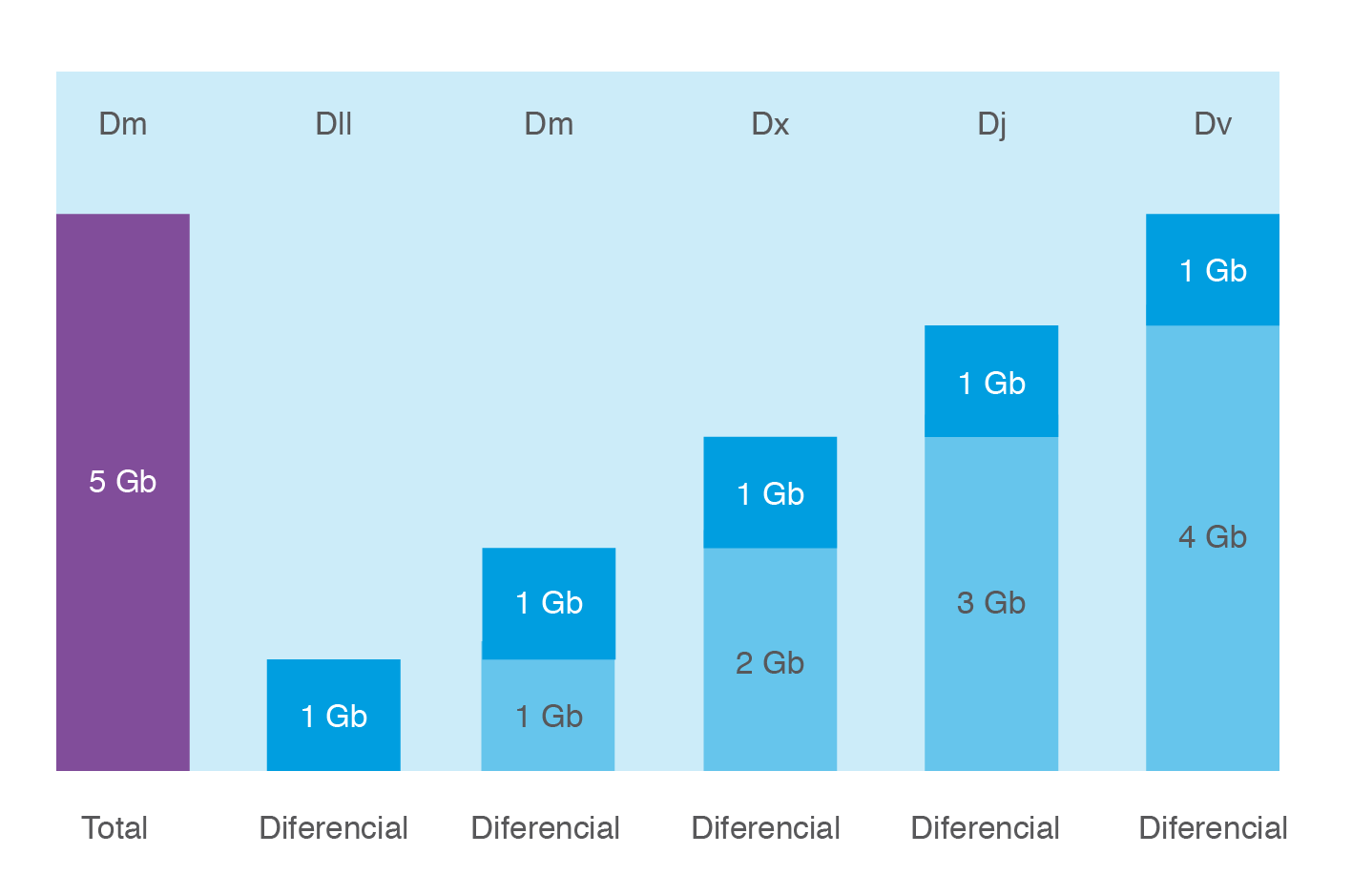

- Còpia de seguretat diferencial: aquest sistema realitza una còpia de tots els fitxers que s’han modificat des de la darrera còpia total. Així, si realitzem una còpia total cada dissabte i diferencial la resta de dies, la còpia de divendres contindrà tots els fitxers modificats des de dissabte.

La còpia diferencial té diversos avantatges respecte de la còpia total. El primer és que requereix menys espai, i el segon, associat al primer, és que redueix el temps o finestra de còpia.

Respecte a la còpia incremental aporta l’avantatge que en el procés de recuperació només necessitarem l’última còpia total i l’última còpia diferencial. Tanmateix, a partir del segon dia, la còpia diferencial requerirà més espai i més temps de còpia. La diferència entre la còpia de seguretat incremental i diferencial es pot veure a la figura i a la figura.

Polítiques de còpies de seguretat

L’estratègia de les còpies de seguretat és crítica per garantir que el procés es faci correctament i que la informació es pugui restaurar quan calgui.

La necessitat d’elaborar estratègies de còpia de seguretat deriva del fet que actualment en els servidors els discos tenen molta capacitat i contenen molta informació, que no cap en un sol dispositiu de sortida (en una sola cinta, per exemple). A més, la transferència pot durar hores i, per tant, s’han de buscar solucions per optimitzar el procés.

Analitzem la variabilitat de la informació. A primera vista podem adonar-nos que no sembla gaire encertat copiar-ho tot diàriament. En conseqüència, hem de fer una classificació de la informació:

- Informació que varia diàriament

- Informació no variable

- Informació que varia diàriament. Cal fer una còpia diària de la informació que varia cada dia. Aquesta informació es pot trobar en els servidors o distribuïda per tota l’organització. En aquest escenari, guardarem la primera còpia total de cada mes. D’aquesta manera, sempre és possible recuperar les dades de mesos anteriors. Això té uns avantatges:

- La còpia és ràpida perquè no hi ha còpies totals diàriament i les incrementals només copien els fitxers modificats durant el dia, que són pocs.

- S’estalvien cintes, ja que les còpies incrementals ocupen poc en relació amb les totals.

Però també presenta alguns problemes: - Recuperar un fitxer requereix temps, perquè s’ha de passar pel conjunt de cintes que van des de l’ultima còpia total i per totes les incrementals fins al fitxer de la data que es busca.

- Si falla una cinta incremental no es pot recuperar cap dada de les còpies incrementals posteriors.

- Informació no variable. Hi ha informació que es modifica molt poc al llarg del temps. Aquesta informació necessita uns altres criteris de valoració pel que fa a la còpia de seguretat. L’estratègia que s’acostuma a seguir és la següent:

- Informació de sistema. La informació de sistema dels servidors (les particions amb els operatius) es considera essencial. Perdre-la implica una fallada crítica de l’estructura informàtica. Per tant, com que els fitxers de registre també varien, s’acostumen a considerar informació variable i se’n fa una còpia diària.

- Aplicacions. Les aplicacions dels usuaris no són dades que variïn amb gaire freqüència, per la qual cosa fer-ne una còpia diària carregaria molt el sistema. Per tant, normalment només se’n fa una còpia manual (controlada pels administradors) quan hi ha modificacions en el contingut.

- Estacions de treball. També tenen informació de sistema, dades i aplicacions. Normalment, la informació de sistema (el sistema operatiu) i d’aplicacions és pràcticament igual en totes les estacions. Fer-ne una còpia diària desbordaria el sistema de còpies i col·lapsaria la xarxa per guardar pràcticament la mateixa informació. En cas de desastre es pot recórrer a la restauració a partir d’imatges de les estacions de treball. A més, en principi a les estacions no hi hauria d’haver informació, però si n’hi ha ja es fa, com s’ha explicat en el punt anterior, una còpia diària exclusivament d’aquesta informació de l’estació de treball.

Hi ha informació de la qual no cal fer còpia de seguretat (els fitxers temporals, per exemple).

Aquí teniu algunes recomanacions sobre on guardar les còpies de seguretat:

- Sempre hi ha d’haver una còpia de seguretat fora de l’organització. La freqüència en què cal actualitzar-la dependrà de la política de còpia de seguretat implementada. Pot estar en una caixa forta d’un banc o en mans d’alguna persona de la direcció, per exemple. En cas de desastre tindrem bona part de la informació, no s’haurà perdut tot.

- En cas que l’organització tanqui en alguns períodes com, per exemple, durant les vacances o, en general, en períodes en què la seguretat global de l’edifici es relaxa, és molt important que hi hagi una còpia fora de l’organització per prevenir un desastre.

- Actualment hi ha empreses que es dediquen a emmagatzemar còpies de seguretat seguint protocols de seguretat i acords de confidencialitat pactats amb els seus clients. És una opció que pot ser útil per a algunes organitzacions.

Mitjans d'emmagatzematge

Guardar la informació sempre ha estat un problema. Per aquest motiu els mitjans d’emmagatzematge han variat considerablement al llarg de la història de la informàtica. Els principals sistemes usats han estat els següents:

Targetes perforades al tèxtil

Les targetes perforades han estat utilitzades també per Joseph Marie Jacquard en els telers. De fet, la informàtica va agafar la idea de les targetes perforades de la indústria tèxtil.

- Targetes perforades. És una cartolina rectangular amb un codi binari fet amb perforacions en llocs concrets. Aquests van ser els primers mitjans utilitzats per introduir informació i instruccions en sistemes informàtics cap als anys 1960 i 1970.

- Cintes perforades. És el pas lògic següent a les targetes perforades. És una tira llarga de paper en la qual es realitzen forats per emmagatzemar les dades.

- Cintes magnètiques. És un suport d’emmagatzematge de dades en què es grava sobre una banda plàstica amb un material magnetitzat (generalment òxid de ferro). El tipus d’informació que es pot emmagatzemar en les cintes magnètiques tant pot ser analògic (àudio o vídeo) com digital (dades o programes). Actualment aquest sistema d’emmagatzematge és molt usat com a mitjà per guardar còpies de seguretat. Existeix una gran varietat de cintes magnètiques:

- DAT. Els DAT (Digital Audio Tape) són molt habituals, generalment són SCSI (Small Computers System Interface), i n’hi ha de diverses capacitats, que poden arribar fins a uns 20 GB per cinta.

- DLT. Les cintes DLT (Digital Linear Tape) també són generalment SCSI i n’hi ha de diferents capacitats, que poden anar dels 20 als 100 GB (sense compressió), fent servir SDLT (Super DLT).

- AIT. Les cintes AIT (Advanced Intelligent Tape) també són generalment SCSI i poden tenir entre 25 i 100 GB de capacitat (amb AIT3). La capacitat depèn de la generació de cinta i tecnologia de compressió.

- LTO. Les cintes LTO (Linear Tape Open) són una nova tecnologia desenvolupada per Hewlett-Packard, IBM i Seagate. Aquests tipus de cintes han anat evolucionant ràpidament. Mentre que a l’any 2000 parlàvem de LTO 1, que permetia fins a 100 GB de còpia per cinta, actualment la capacitat de les cintes LTO4 arriba fins a 800 GB sense compressió (1,6 TB amb compressió). La seva velocitat de còpia pot arribar a 120 Mb/s, i ja estan planificades les versions LTO5 i LTO6, que permetran emmagatzemar fins a 3,2 TB a una velocitat de 270 Mb/s.

Quan es parla de capacitat de les unitats de cinta ens referim a capacitat sense compressió. Aplicant compressió, la capacitat es pot duplicar o més.

Hi ha altres cintes magnètiques, com per exemple l’Hexabyte, però aquestes quatre són les més esteses.

Tendències

Gràcies a la proliferació de xarxes SAN (Storage Area Network) o dispositius NAS (Network Attached Storage), que ofereixen una gran quantitat d’espai per emmagatzemar, s’utilitzen cada cop més els discos com a dispositiu de còpia. Els mateixos proveïdors de maquinari ofereixen eines específiques que permeten fer aquestes còpies sense interrompre el normal funcionament del sistema .

- Discos magnètics o disquets. Estan composats per una peça circular de material magnètic, fina i flexible (d’aquí en ve la denominació) tancada en una coberta de plàstic quadrada o rectangular. Ja no s’utilitzen. N’hi havia de varies mides (3, 3 1/2, 5 1/4 i 8 polzades).

- Discs durs. És un dispositiu d’emmagatzematge de dades. Utilitza un sistema de gravació magnètica per emmagatzemar dades digitals. Està fabricat amb un o més discos rígids (anomenats plats), units per un mateix eix que gira a gran velocitat dins d’una caixa metàl·lica segellada. En cadascuna de les cares de cada plat (superior i inferior) hi ha un capçal de lectura/escriptura que sura sobre una fina làmina d’aire generada per la rotació dels discos (efecte Bernoulli).

- Discs durs externs. És un disc dur que és fàcilment transportable arreu sense necessitat de consumir energia elèctrica o bateria. Es connecten als ordenadors personals pel port USB (bus sèrie universal).

- Discs òptics o CD. Suport digital òptic utilitzat per emmagatzemar diferents tipus d’informació (àudio, imatges, vídeo, dades, programes). Els CD estàndard tenen un diàmetre de 12 centímetres i poden emmagatzemar fins a 80 minuts d’àudio (o 700 MB de dades).

- DVD. És, com el CD, un suport digital òptic. L’emmagatzematge es pot fer de diverses maneres. Així, trobem el DVD-ROM (dispositiu només de lectura), DVD-R i DVD + R (només es possible escriure-hi una vegada), DVD -RW i DVD + RW (permeten gravar i esborrar dades les vegades que es vulgui).

- Blu-ray. És un nou format de disc òptic. El Blu-ray és un disc de la mateixa mida que un DVD (12 cm) i amb una capacitat de 25 GB per cara (50 GB en total a una velocitat de 36 Mbit/s). Existeixen ja el BD-R i el BD-RE (gravable i regravable respectivament).

- Memòria Flash. És un sistema d’emmagatzematge digital basat en semiconductors. Té moltes similituds amb la memòria RAM, però el seu contingut (informació) no es destrueix quan manca corrent. Per la seva elevada velocitat, durabilitat i baix consum d’energia, la memòria Flash s’usa en càmeres digitals, telèfons mòbils, impressores, PDA, ordinadors portàtils i dispositius que emmagatzemen i reprodueixen so, com els reproductors d’MP3. Aquest tipus de dispositiu no utilitza elements mecànics. Aquest factor n’augmenta molt la velocitat i la vida útil i disminueix considerablement el consum d’energia. Existeixen diversos formats de targetes de memòria, com Compact Flash, Secure Digital (anomenades SD), Memory Stick, MMC (MultimediaCard) o xD Picture Card. La diferència entre ells (a part d’aspectes mecànics com l’encapsulat o els connectors) rau en la velocitat de transferència.

- Discs d’estat sòlid (SSD). És l’evolució natural dels dispositius d’emmagatzematge de dades perquè no utilitza components mecànics. La seva capacitat és comparable a les dels discs durs mecànics amb una velocitat de transferència més elevada.

- Llibreries de còpia. Ens podem trobar que la nostra organització manipuli quantitats de dades que ocupin diverses cintes de còpia al dia. En aquest cas, una sola persona es passaria el dia fent còpies de seguretat i no acabaria mai. Quina és la solució per a aquests volums d’informació tan grans? Hi ha uns dispositius anomenats llibreries de còpia. Són externs, disposen de braços articulats i contenen de 20 a 2.000 cintes de còpia de seguretat. Són com robots.

Còpia disc a disc

En sistemes crítics, i més tenint en compte el cost i la capacitat actual d’aquests dispositius, no s’ha de descartar la possibilitat de fer una còpia de seguretat (o fins i tot de copiar tota la informació) en un altre disc dur només dedicat a aquesta funció. L’estratègia és fer una primera còpia de seguretat en un disc dur (es pot fer amb un procediment automàtic i diverses vegades al dia, si cal), i d’aquest disc, posteriorment, fer-ne una còpia de seguretat en un altre dispositiu (que pot ser una cinta).

Amb el programari adient, l’usuari veu, per exemple, una unitat de 400 TB de capacitat. El programa sap en quina cinta està emmagatzemada la còpia i quines cintes estan plenes, i executa la política de substitució de cintes. Les llibreries de còpia només tenen sentit per a organitzacions de grans dimensions o bé que gestionen quantitats d’informació molt grans.

Llibreries de còpia comercials

Hi ha diverses fabricants de maquinari que comercialitzen llibreries de còpia en col·laboració amb marques de programari, perquè puguin funcionar correctament amb els servidors en què s’instal·lin. Algunes d’aquestes marques són Qualstar, Adic, Hewlett-Packard, StorageTek o Quantum (ATL).

Amenaces

Les amenaces són esdeveniments externs que poden causar danys al sistema informàtic. A diferència de les vulnerabilitats, que són factors interns, les amenaces representen accions malicioses que poden provocar danys. Així, una amenaça pot explotar una determinada vulnerabilitat per causar dany al sistema. Les contramesures són les accions que es poden dur a terme per evitar una amenaça determinada.

Amenaces físiques

Les amenaces físiques tenen a veure amb els factors ambientals en els quals operen els equipaments informàtics. Podem esmentar els següents:

La humitat relativa és el percentatge de la humitat total (quantitat de vapor d’aigua) que pot contenir l’aire a la temperatura a la qual ens trobem.

- Temperatura ambiental. Els ordinadors haurien de funcionar en ambients que tinguin temperatures entre els 10 i els 35 ºC. Cal garantir, doncs, que els ordinadors estiguin adequadament ventilats i que les condicions ambientals (pel que fa a la temperatura) no siguin extremes. En cas contrari, alguns xips poden deixar de funcionar.

- Humitat. L’excessiva humitat també pot provocar danys a l’ordinador (curtcircuits, corrosió dels components metàl·lics, degradació de les propietats dels components interns…). Els aparells d’aire condicionat poden ajudar a mantenir un nivell acceptable d’humitat a les zones de treball (una humitat relativa del 20-80%). També pot ser útil instal·lar humidificadors.

- Pols i partícules diverses. Aquestes partícules poden interferir en el funcionament dels components mecànics de l’ordinador. Per exemple, si hi ha pols a la unitat lectora de CD, en pot dificultar el funcionament, l’acumulació de pols pot produir problemes de ventilació…

- Altitud. Els components elèctrics poden funcionar malament si l’altitud en què ens trobem és excessiva (ara bé, aquest problema és molt difícil que el trobem a la pràctica).

- Impactes i vibracions. Els impactes directes poden malmetre de manera evident un ordinador, tant pel que fa a la seva aparença externa, com als components interns que, a causa del cop, es poden desprendre o espatllar-se. També cal tenir en compte les vibracions a què està sotmès contínuament un ordinador en funcionament.

- Descàrregues electrostàtiques (en anglès, electrostatic discharge o ESD). Es produeix quan una persona que té una càrrega elèctrica estàtica toca un component d’un ordinador. Pot passar en ambients secs, amb humitats relatives menors al 50%, i pot produir danys en xips i fins i tot en discs durs (si els manipulem amb les mans). Per evitar aquest problema hi ha diverses solucions, una de les qual és l’ús de braçalets antiestàtics.

- Interferències electromagnètiques i de radiofreqüència. Aquestes interferències es poden produir pels dispositius que hi ha al voltant del nostre sistema (o bé, per exemple, per una antena en un edifici proper), i poden ocasionar el funcionament defectuós d’algun component de l’ordinador mentre dura la interferència (per exemple, alteracions de la imatge en el monitor). I a la inversa, el nostre sistema informàtic també pot produir interferències sobre altres dispositius, com ara telèfons mòbils o aparells de televisió. Per solucionar-ho cal mantenir, en la mesura del possible, la separació d’aquests dispositius amb l’ordinador que les provoca, emprar cables blindats per connectar perifèrics, i fer funcionar l’ordinador amb la coberta instal·lada.

- Magnetisme. Cal tenir present que les superfícies magnètiques dels plats giratoris dels discs durs són susceptibles de patir alteracions arran de les seves propietats magnètiques (per exemple, si han de passar per sota de l’arc de seguretat d’un jutjat).

Solid State Drive

Una unitat d’estat sòlid (SSD o Solid State Drive) és un dispositiu d’emmagatzematge de dades que utilitza una memòria per a emmagatzemar dades, en lloc dels plats giratoris que es troben als discs durs convencionals. Tècnicament no són discs durs, tot i que sovint els anomenen d’aquesta manera.

Amenaces lògiques

En aquest apartat considerem tots aquells programaris que, amb independència de la voluntat amb què van ser creats, poden produir danys en un sistema informàtic. Es poden classificar de la manera següent:

- Virus. És una seqüència de codi que s’insereix en un fitxer executable (anomenat amfitrió o host). El virus no es pot executar per si mateix (no és un programa independent), de manera que necessita l’amfitrió per executar-se i, quan ho fa, normalment replica el codi viral (o una modificació) en altres programes, que van estenent la infecció arreu. És, per tant, molt semblant a un virus biològic, del qual en rep el nom.

- Cuc (worm). La principal característica dels cucs és la seva capacitat de duplicació i difusió a través de la xarxa. Poden ser relativament inofensius i només consumir, per exemple, molta amplada de banda de la xarxa, però també es poden programar per produir danys, com per exemple, llançar un atac de denegació de servei (denial of service o DoS) o instal·lar un virus en el sistema atacat.

- Cavall de Troia. Programari que, aparentment, realitza una tasca útil per l’usuari, però que en realitat realitza altres funcions que van en detriment del sistema afectat, com ara donar el control remot del sistema a un usuari no autoritzat o enviar dades a l’exterior. A diferència dels virus, les activitats dels quals solen ser ben visibles per l’usuari, els cavalls de Troia solen romandre inadvertits. Es basen en una estructura client-servidor i en moltes ocasions s’instal·len amb tècniques d’enginyeria social o es descarreguen d’Internet, camuflats com a aplicacions útils.

- Codi maliciós (malware). És el nom genèric que designa tots aquells programes que poden provocar efectes nocius en el sistema informàtic que els allotja. El nom prové de l’abreviació de les paraules angleses (malicious software). Els virus, cucs i cavalls de Troia són exemples típics de codis maliciosos.

- Exploit. Programa maliciós que aprofita una vulnerabilitat (coneguda o no) d’un programa informàtic, conseqüència d’un error de programació. No existeix un exploit general, sinó que cada programari, a causa dels gairebé inevitables errors de programació, té les seves peculiars vulnerabilitats, les quals poden ser hàbilment aprofitades o explotades pels programadors experimentats (si bé a Internet es poden trobar exploits per violar la seguretat de tota mena d’aplicacions i sistemes operatius sense necessitat de tenir coneixements de programació).

- Bomba lògica. Tipus de malware similar als cavalls de Troia caracteritzat per activar-se, amb efectes nocius per al sistema afectat, en certes condicions (per exemple, en una data determinada).

- Porta del darrere (backdoor). Codi en un programa que permet, a qui en coneix l’existència i funcionament, evitar els mecanismes d’autenticació (per exemple, existia el rumor que el conegut programari de xifratge PGP tenia un backdoor). Pot permetre l’accés remot il·lícit a un sistema informàtic.

- Programa espia (spyware). Programa que recull informació sobre els hàbits dels usuaris sense el seu consentiment. Aquesta recaptació es pot dur a terme amb finalitat publicitària o per obtenir informació personal per a qualsevol ús.

- Programari de publicitat (adware). Programari que mostra publicitat. Per exemple, les versions de demostració d’alguns programes poden ensenyar publicitat diversa (d’aquí ve que siguin gratuïtes o de demostració).

- Falsa alarma (hoax). Missatge que es difon per mitjà del correu electrònic en el qual s’adverteix de l’existència (falsa) de virus o malware similar en el sistema. Per exemple, rebem un correu en què se’ns demana que esborrem un fitxer del nostre sistema perquè és un virus molt perillós. En realitat, aquest presumpte nom de virus podria correspondre a un arxiu necessari pel bon funcionament del sistema operatiu, per la qual cosa la seva eliminació podria produir danys importants en el sistema.

- Enregistrador de teclat (keylogger). Captura les pulsacions del teclat de l’ordinador infectat. Es pot utilitzar, per exemple, per obtenir informació d’accés a un compte bancari.

- Eina d’intrusió (rootkit). El terme prové d’unir la paraula anglesa “root” (nom assignat a Unix al compte de màxims privilegis) i “kit” (que significa conjunt d’eines o programes). És una eina informàtica, normalment emprada amb finalitats malicioses (com ara l’obtenció d’informació), que permet l’accés al sistema per part d’un atacant remot. Fa servir tècniques per ocultar la seva presència i la d’altres processos que puguin estar realitzant accions malicioses sobre el sistema. Els rootkits poden atorgar privilegis d’administrador a l’atacant i, per tant, són molt perillosos perquè li cedeixen el control del sistema.

Existeixen molts tipus d’exploits: buffer overflow,race condition, cross-site scripting, SQL injection…

Anàlisi forense en sistemes informàtics

La generalització de l’ús de les tecnologies de la informació ha incrementat el valor de la informació digital, la qual cosa ha generat, al seu temps, la necessitat de protegir-la davant d’atacs malintencionats o atribuïbles al desconeixement d’aquestes noves tecnologies. En qualsevol cas, les empremtes que podrien revelar la realització d’un fet determinat (amb independència de si és o no constitutiu de delicte) es troben emmagatzemades en suports digitals i s’anomenen genèricament evidències digitals.

Definició d'evidència

En la comissió d’una conducta delictiva, s’anomena evidència a tot aquell element que proporciona informació que condueix a alguna conclusió relacionada amb el fet que s’investiga.

L’evidència digital presenta, bàsicament, les propietats següents:

- Es pot modificar o eliminar fàcilment.

- És possible obtenir una còpia exacta d’un fitxer sense deixar cap empremta d’aquesta acció.

- L’obtenció de l’evidència digital pot suposar l’alteració dels suports digitals originals.

Fragilitat de l'evidència digital

Encara que obrim un fitxer de text per veure’n el contingut i no hi fem cap modificació, l’atribut de darrer accés al fitxer s’actualitza amb la data i hora en què s’ha efectuat aquesta operació.

L’anàlisi forense informàtic va aparèixer a causa de la necessitat d’aportar elements rellevants en els processos judicials en què les noves tecnologies de la informació hi tenien un paper destacat, ja fos com a objecte final (per exemple, una intrusió amb danys en un sistema informàtic) o com a mitjà (per exemple, l’enviament d’amenaces per correu electrònic a un personatge públic). La finalitat d’aquesta anàlisi, en qualsevol cas, segueix la clàssica línia argumental policíaca: buscar respondre què, quan, on, qui, com i per què.

Preguntes clau:

- Què s’ha comès?

- Quan ha passat?

- On s’ha comès?

- Qui ho ha comès?

- Com s’ha dut a terme?

- Per què s’ha comès?

Més precisament, es podria definir l’anàlisi forense informàtica com el procés d’aplicar el mètode científic als sistemes informàtics amb la finalitat d’identificar, recollir, adquirir, preservar i analitzar l’evidència digital, de manera que sigui acceptada en un procés judicial.

L’estàndard ISO/IEC 27037 defineix aquestes etapes, tot i que hi ha bibliografia diversa en què les etapes difereixen de les indicades en aquest text.

Naturalment, la informàtica forense va més enllà dels processos judicials i, en moltes ocasions, els informes elaborats pels experts analistes no tindran com a objectiu final la seva presentació davant dels tribunals, sinó que romandran en l’àmbit de l’empresa privada (aprenentatge, auditoria…). No obstant això, el cas judicial és el més restrictiu i el que més mesures de preservació exigeix, per la qual cosa pot ser extensible a qualsevol tipus d’anàlisi informàtica.

Assegurament de l'evidència digital

La fase d’identificació conté una sèrie d’accions prèvies que, al més pur estil policial, permeten protegir l’escena de l’incident, de manera similar a com caldria protegir l’escena d’un crim. Les recomanacions següents permeten preservar l’evidència digital i facilitar-ne l’anàlisi:

- Identificar l’escena on s’ha produït el fet i establir un perímetre de seguretat.

- Realitzar una llista amb els equips involucrats en el succés.

- Restringir l’accés de persones i equipaments informàtics a l’interior del perímetre.

- Fotografiar o enregistrar en vídeo l’escena del succés També pot ser útil representar esquemàticament la topografia de la xarxa d’ordinadors.

- Desconnectar les connexions de xarxa.

- Comprovar i desconnectar les connexions sense fils, ja que podrien permetre connexions remotes als equips objecte d’investigació.

- Si hi ha impressores en funcionament, permetre que acabin la impressió.

- Anotar la data i hora del sistema abans d’apagar-lo. Aquestes dades també es poden fotografiar o enregistrar en vídeo.

- Etiquetar cables i components. Cal tenir present que alguns dispositius requereixen d’un cablatge específic, sense el qual no serà possible analitzar l’aparell en el laboratori, ja que no es podrà posar en funcionament.

Identificació de l’evidència digital

S’anomena identificació de l’evidència digital al procés d’identificació i localització de les evidències que s’han de recollir per ser analitzades posteriorment. Hi ha fonts d’evidència digital que ens resulten evidents, com per exemple, un disc dur, però n’hi ha d’altres que no ho són tant: càmeres de vídeo, enregistradors de veu o de vídeo (càmeres de seguretat), dispositius GPS, impressores (moltes ja contenen discs durs, susceptibles d’ésser analitzats), telèfons mòbils…

A més, el procés d’identificació no és tan trivial com pot semblar a primera vista, ja que tot sovint l’expert es trobarà configuracions de sistemes complexos amb molts dispositius (cas de locutoris o empreses, per exemple) o, simplement, usuaris que guarden molts suports susceptibles de ser analitzats (per exemple, un particular addicte a emmagatzemar qualsevol programari descarregat d’Internet en milers de CD i DVD). En conseqüència, l’analista haurà de trobar una solució de compromís entre la qualitat de les evidències que pugui obtenir, el valor de la prova i el temps de què disposa per recollir-les.

En primer lloc, l’expert haurà d’identificar el sistema informàtic (un únic PC, una xarxa local, un sistema IBM AS/400, un RAID…) amb la finalitat de saber on es poden trobar les evidències digitals que poden ser d’utilitat per a l’anàlisi. Aquestes poden estar en ordinadors locals, en suports com CD, DVD o dispositius USB, en servidors remots i fins i tot en la memòria RAM dels equips en funcionament. Aquest darrer tipus d’evidències, les volàtils (en essència, aquelles que desapareixen en absència d’alimentació elèctrica), són les que haurà d’intentar preservar en primera instància.

El contingut de la RAM pot ser d’interès per esbrinar la contrasenya d’un fitxer determinat (s’hi emmagatzema en text en clar).

En aquesta primera instància també convindrà valorar la possibilitat de realitzar una anàlisi in situ a la recerca d’evidències que d’altra forma es perdrien en aturar el sistema (per exemple, els processos en execució). No obstant això, cal tenir present que aquesta mena d’anàlisi pot comportar la pèrdua d’altres evidències, així com la invalidació de la prova en un procediment judicial, ja que l’anàlisi in situ implica la manipulació del dispositiu original, i si no es fa amb les eines forenses adients es pot alterar l’evidència.

La manipulació de l’evidència en el lloc dels fets se sol realitzar en presència de terceres parts, normalment notaris o secretaris judicials.

Recollida de les evidències digitals